コンテキストアウェアアクセスの概要

コンテキストアウェアアクセスは、Google Workspace のコアアプリケーションに限られます。

Google Workspaceのアクセス制御には、IPアドレスによる制限があります。これによって、社員やクライアントなどが必要とするIPの範囲を特定することができます。

また、IPアドレス以外の制限には、アクセス元の地域による制限、デバイスポリシーによる制限、デバイスのOSによる制限があります。アクセス元の地域による制限では、国ごとに設定して制限することができます。デバイスポリシーによる制限では、管理者の承認を必須にすることや、会社所有デバイスを必須にすること、画面ロックやデバイスの暗号化を必須にすることができます。デバイスのOSによる制限では、Windows OS、Mac OS、Linux OS、iOS、Android OS、Chrome OS が指定できます。

これらの制限を組み合わせることで、ユーザーのコンテキストに合わせたアクセス制御を実現することができます。

コンテキストアウェア アクセスの使用例

社内ネットワークに構築するようなオンプレミスとは違って、クラウドサービスは、「いつ、どこからでも」アクセス可能なとても便利な仕組みです。

しかし企業によっては、意図しない私有端末からアクセスされることを防ぎたいといった場合があります。

その理由としては、

1.セキュリティ

私有端末がウイルスやマルウェアに感染していることで、第三者からの攻撃により企業情報が外部に漏洩するリスクが高くなる。

2.システムサポートや管理の問題

私有端末に何か問題があった場合にIT部門としては問題の切り分けが困難になることや、企業のセキュリティポリシーに準拠していない。

などが挙げられます。

このような場合に、業務端末と私有端末を判断する手段の一つとして、デバイス証明書をインストールするケースがあります。

デバイス証明書を使用する上でポイントとなってくるのが、「証明書更新期限の管理」や「証明書の配布方法」、「紛失、漏洩時の対策」です。

IT部門としては、端末を管理するために別のシステム導入や管理業務が増えることになるため、できれば管理工数を少なく運用したい、

そんな時に Google Workspace による端末のアクセス制限方法をご紹介します。

コンテキストアウェア アクセスを実装する方法

今回は、コンテキストアウェアアクセス と呼ばれる機能を使って、業務端末と私有端末から Google Workspace へのアクセス制御を実装していきます。

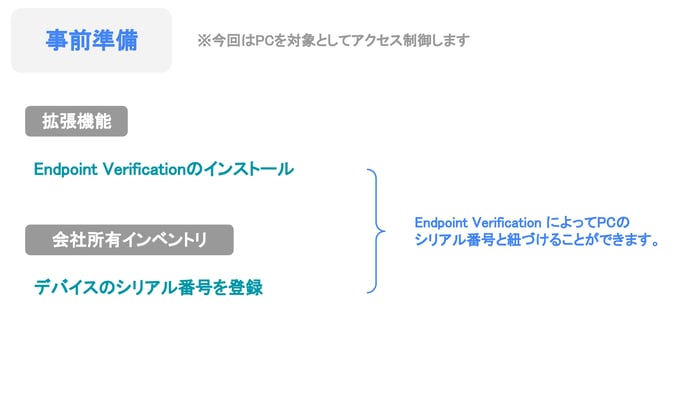

まずはじめに事前準備です。

今回想定するケースとして、PCを対象にアクセス制御していきます。

Google Workspace には会社所有インベントリの項目があり、デバイスのシリアル番号を登録することで会社が所有しているデバイスであると定義することができます。

次に、Chrome 拡張機能の Endpoint Verification をインストールします。

インストール方法としては、管理コンソールから Chrome にログインしているブラウザへインストールを強制する方法や、ユーザーが手動でインストールしても大丈夫です。

ここでポイントとなるのが、この Endpoint Verification をインストールすることでデバイスのシリアル番号が取得できるようになるので、Google Workspace へアクセスした際に事前に定義されたシリアル番号と一致しているのかチェックが可能となります。

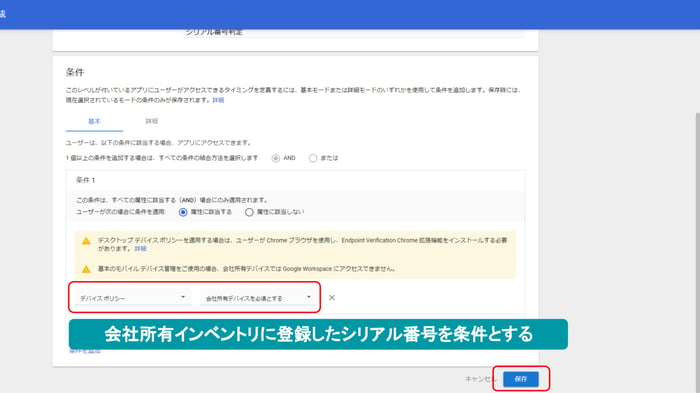

管理コンソールの「セキュリティ」>「コンテキストアウェアアクセス」>「アクセスレベル」の「アクセスレベルを作成」をクリックします。

「名前」(会社所有デバイス)や「詳細」(シリアル番号判定)を入力し条件を設定します。今回の設定は、会社所有インベントリに登録されていることを条件としますので、「属性を追加」をクリックし、「デバイスポリシー」>「会社所有デバイスを必須とする」を選択します。

条件を設定したら「保存」をクリックします。

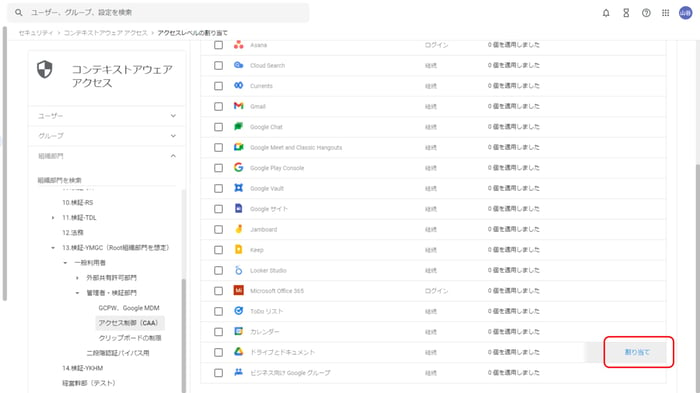

今回は、ドライブに対してアクセスレベルを割り当てますので、「ドライブとドキュメント」へマウスオーバーし「割り当て」をクリックします。

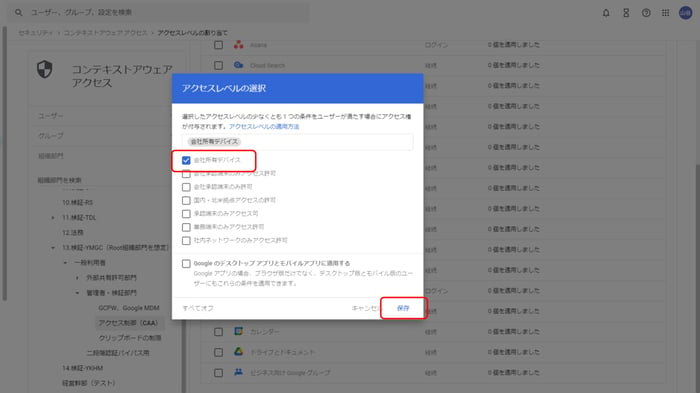

作成した「会社所有デバイス」のアクセスレベルを選択し「保存」をクリックします。

※今回はChromeブラウザに対して適用するため「Google デスクトップアプリとモバイルアプリに適用する」のチェックを外します。

正しく、アクセス制御されていることを確認するために、会社所有インベントリに登録されていないPCからアクセスすると、このようにブロックされていることが確認できます。

まとめ

今回はコンテキストアウェアアクセスの「基本モード」を使ってPCのシリアル番号を元にアクセス制御を実施しましたが、その他にもIPアドレスやアクセス元の地域、OSの種類といったように様々な条件を組み合わせることが可能です。

また「詳細モード」ではアクセスする時間を指定したり、デバイスが暗号化されていることを条件をする等、様々な条件を組み合わせることが可能です。

コンテキストアウェアアクセスは Enterprise 以上のライセンスが必要になりますので、予めご利用のライセンスをご確認ください。

Google Workspace のセキュリティについて解説した資料を無料配布中